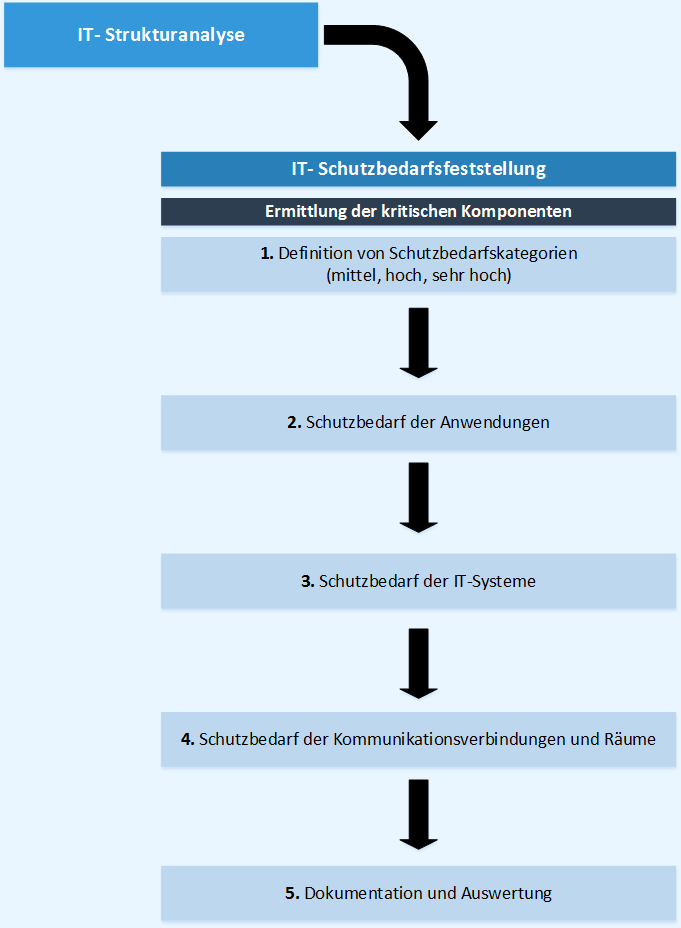

IT-Schutzbedarfsfeststellung

Wir ermitteln Ihre kritischen IT-Komponenten!Der Schutzbedarf Ihrer einzelnen IT-Komponenten ergibt sich aus der IT-Schutzbedarfsfeststellung

Bei der Schutzbedarfsfeststellung wird das Ziel vorgegeben, den Schutzbedarf der Informationstechnik (Anwendungen, IT-Systeme, Kommunikationsverbindungen und Räume) zu ermitteln, damit angemessene IT-Sicherheitsmaßnahmen im Hinblick auf die Grundwerte Vertraulichkeit, Integrität und Verfügbarkeit umgesetzt werden.

Für Ihr Unternehmen bedeutet dies, eine Sensibilisierung in Bezug zur Informationssicherheit zu erreichen, eine einheitliche Sicherheitsdefinition zu erstellen, die Auswahl der Sicherheitsmaßnahmen zu erleichtern und das Sicherheitsverständnis zwischen den Zuständigen Ihres Unternehmens abzustimmen.

Wichtige Fragen der Schutzbedarfsfeststellung

Wir identifizieren Ihre kritischen Komponenten

Wir helfen Ihnen gerne bei der Durchführung der Schutzbedarfsfeststellung und der Umsetzung der notwendigen Sicherheitsmaßnahmen.

Für weitere Fragen stehen wir Ihnen gerne persönlich zur Verfügung. Kontaktieren Sie uns.